정보보안 공부/CTF(해킹)

[써니나타스] game 28

pxatd

2023. 8. 12. 00:46

728x90

암호를 풀어야 뭘 볼수 있지! 암호가 있기나 한건가!

이 문제를 낸 사람은 너무 쉬워서 사람들이 빨리 풀지

않을까 걱정하다가 시름시름 앓고 있다는 전설이 있다.

→ zip 파일이므로 파일의 시그니처값과 관련되어 있을 것 같다는 생각을 했다.

zip 파일에 들어있는 3가지 파일 모두 암호가 걸려있었고 ..

zip 파일의 확장자 헤더 구조를 살펴보면 다음과 같다.

암호를 풀기 위한 필드는 flag 이므로 flag 부분의 값을 바꾸어주면 되는데 0x6 0x7 (09 08) 부분을 리틀 앤디안으로 읽으면 00001000 00001001 이 된다.

여기에서 bit 00 은 암호화된 파일을 의미하므로 bit 01로 바꾸어주어야 하는데, 빨간 네모 박스를 모두 0808 로 바꾸면 된다!

그럼 첫 번째 파일에서 flag 관련 값을 찾을 수 있다.

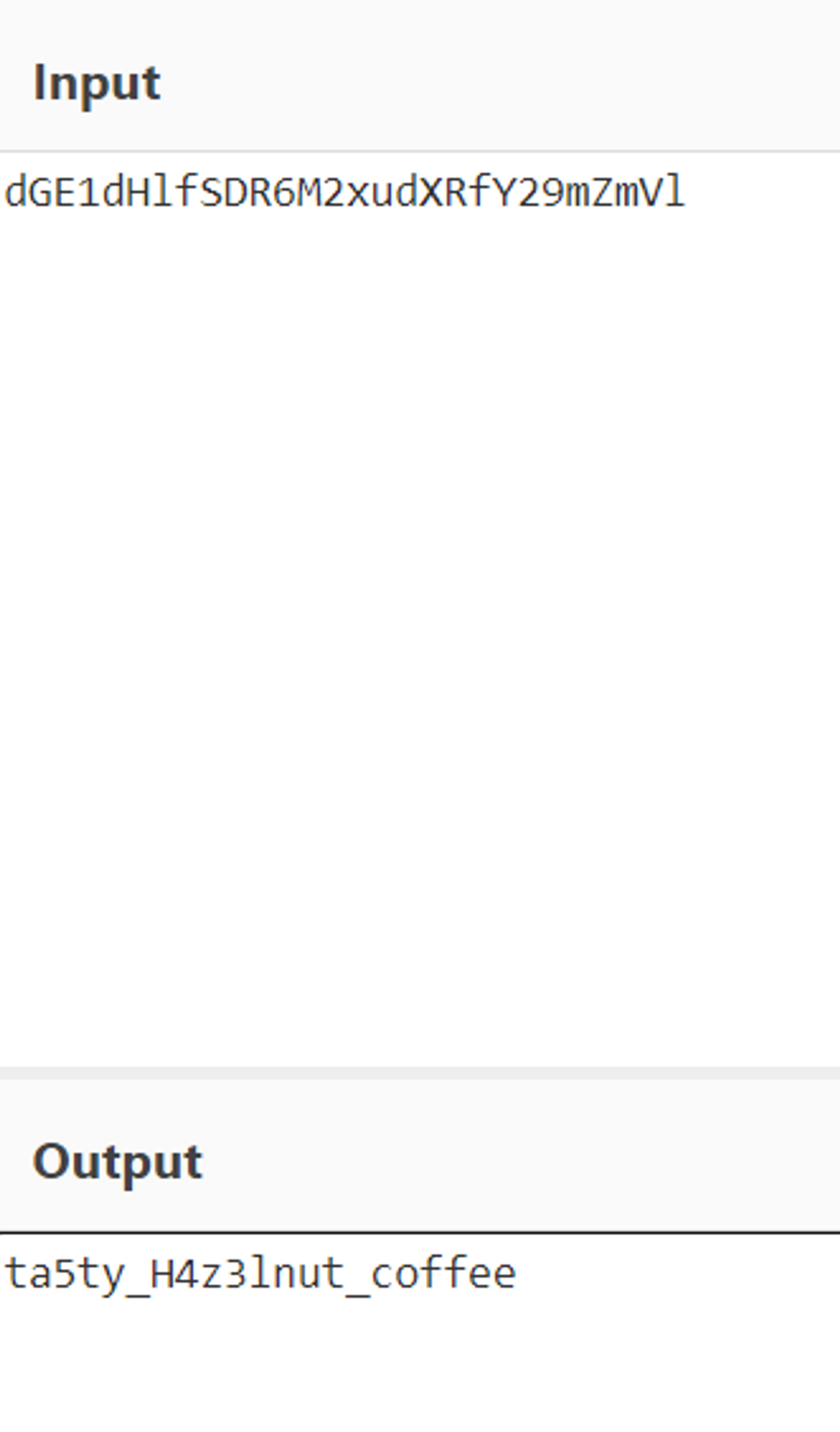

메모장의 flag값이 base64로 인코딩 되어있으므로 디코딩

Auth는 사진 속 값

728x90